Claude Securityとは?Public Betaの機能・対象プラン・使い方・注意点を解説

Anthropicの Claude Security は、Claudeでコードベースをスキャンし、脆弱性を検出し、検出結果を検証したうえで、レビュー可能な修正案を出すための機能です。2026年5月1日時点ではPublic Betaとして案内されており、Claude Enterpriseを中心に利用が始まっています。

結論から言うと、Claude Securityは「静的解析ツールのAI版」というより、コードの文脈、データフロー、複数ファイルにまたがるロジックを読ませ、セキュリティ担当者や開発者の triage と修正レビューを補助する仕組みです。提案パッチをそのまま本番へ入れる機能ではなく、人間のレビューと承認を前提に設計されています。

本記事のポイント

- Claude Securityは、コードベースを推論しながら読み、脆弱性の検出、検証、修正案提示までを一連で支援する機能である。

- 公式製品ページではEnterprise向けPublic Betaが中心だが、日本語ヘルプではMax、Team、Enterprise向けとも案内されている。

- 従来の静的解析を置き換えるものではなく、GitHub連携、権限管理、人間レビュー、ZDRなしの前提を確認して導入する必要がある。

この記事で扱うテーマ

関連キーワード

- Claude Security

- Claude Security とは

- Claude Security Public Beta

- Claude Code Security

- Claude 脆弱性 スキャン

- Claude セキュリティ パッチ

- Claude Security 使い方

- Claude Security 料金

- Claude Security SAST 違い

このページで答える質問

- Claude Securityとは何か?

- Claude Securityは誰が使えるのか?

- Claude Securityは従来の静的解析ツールと何が違うのか?

- Claude Securityを企業で使うときの注意点は何か?

Claude Securityとは何か

Claude Securityは、Claude.aiに組み込まれたセキュリティスキャン機能です。Anthropicの公式製品ページでは、Claudeがコードベースをスキャンし、検出結果を検証し、チームがレビューして承認できるパッチを提案すると説明されています。以前はClaude Code Securityとして限定的なresearch previewの文脈でも紹介されていましたが、現在の製品ページではClaude Securityという名称で案内されています。

ポイントは、単に危険そうな文字列や既知パターンを探すだけではないことです。Claudeはコードの構造、コンポーネント間の関係、データの流れを読み、従来のパターンマッチ型スキャナーでは見落としやすい複雑な脆弱性を探す、というのが公式説明の中心です。これは AIエージェントのガバナンス設計 と同じく、AIに実務上の判断を一部任せる領域が広がっていることを示しています。

| 観点 | Claude Securityの整理 | 確認した公式情報 |

|---|---|---|

| 機能 | コードスキャン、検出結果の検証、推奨修正、パッチ提案 | Claude Security製品ページ |

| 提供状況 | Public Betaとして提供 | Claude Security製品ページ |

| 対象プラン | Enterprise中心。ただしヘルプページにはMax、Team、Enterprise向けの記載もある | Anthropicヘルプ |

| 対象リポジトリ | 現在確認できる範囲ではGitHubでホストされたリポジトリ | Anthropicヘルプ |

| 運用前提 | 提案パッチは人間がレビューし、承認してから扱う | Claude Security製品ページ |

何ができるのか

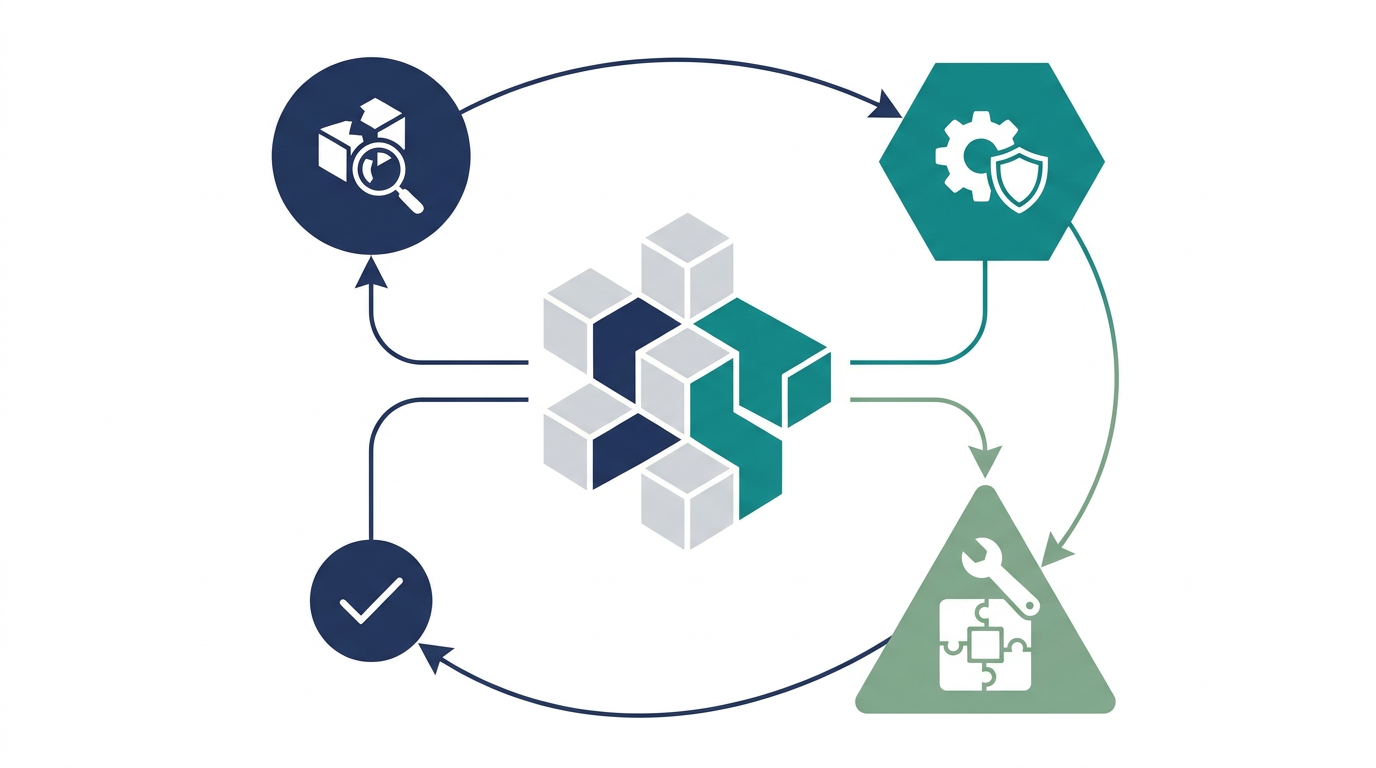

Claude Securityで中心になる機能は、スキャン、検証、レビュー、パッチ提案の4つです。セキュリティチームから見ると、脆弱性のバックログを増やすだけでなく、修正候補まで同じ流れで見られる点が特徴です。開発チームから見ると、検出結果の場所、影響、再現手順、推奨修正を確認しながら、Claude Code on the Webの修正セッションへ移れることが実務上の価値になります。

| 機能 | 内容 | 実務での意味 |

|---|---|---|

| コードを並列でスキャン | リポジトリ、ブランチ、ディレクトリなどを対象にスキャンする | 大きなコードベースでも、対象範囲を絞って検査しやすい |

| 検出結果を検証 | Claudeが自分の検出結果に対して追加検証を行う | 誤検知を減らし、レビューすべき検出に集中しやすい |

| 推奨修正を提示 | 検出ごとに修正方針やパッチ案を出す | 単なる指摘ではなく、修正レビューまで進めやすい |

| 既存ワークフローへ連携 | Slack、Jira、webhook、CSV、Markdown exportに対応する | 既存のチケット管理や監査記録に接続しやすい |

| 定期スキャン | スケジュールされたスキャンを設定できる | リリース前だけでなく、継続的な確認に使える |

検出対象としては、インジェクション、認証バイパス、権限昇格、IDOR/BOLA、CSRF、SSRF、パストラバーサル、メモリ安全性、暗号、逆シリアル化、プロトコルやエンコーディングの問題などが例示されています。特に重要なのは、重大度がカテゴリ名だけで決まるのではなく、そのコードベースで実際に悪用可能かという文脈を見て割り当てられる点です。

Claude Securityの使い方・設定手順

Claude Securityの使い方は、対象リポジトリをつなぎ、スキャン範囲を決め、検出結果をレビューし、必要なものだけ修正セッションへ進める流れで考えると整理しやすくなります。重要なのは、最初から全コードを対象にすることではなく、重要度の高い領域を小さく切って検証することです。

| 手順 | 実施内容 | 確認ポイント |

|---|---|---|

| 1. 利用可否を確認 | 管理コンソールでClaude SecurityとClaude Code on the Webの有効化状態を見る | Enterprise、Team、Maxの対象状況は契約と管理画面で確認する |

| 2. GitHubを接続 | Anthropic GitHub Appに対象リポジトリへのアクセスを許可する | 全社一括ではなく、必要なリポジトリから最小権限で始める |

| 3. スキャン範囲を指定 | リポジトリ、ブランチ、ディレクトリなどを選び、スキャンを実行する | 認証、認可、決済、管理画面、ファイルアップロードなど影響が大きい範囲を優先する |

| 4. 検出結果をtriage | 重大度、再現可能性、影響範囲、修正案を確認する | 検出数ではなく、実際に直すべきリスクかどうかを判断する |

| 5. パッチをレビュー | Claude Code on the Webの修正セッションでパッチ案を確認する | 通常のPRレビュー、テスト、CI、セキュリティ担当者の承認を通す |

設定時は、Slack、Jira、webhook、Markdown、CSV exportのような既存ワークフローとの接続も合わせて確認します。検出結果をどこへ流し、誰が優先順位を決め、どの条件でPRへ進めるかを決めておくと、AIによる指摘が単なる通知で終わりにくくなります。

従来の静的解析ツールと何が違うのか

従来の静的解析ツールは、既知の危険パターン、ライブラリの脆弱性、機密情報の混入、型や構文の問題を機械的に検出するのが得意です。一方で、ビジネスロジックの穴、複数ファイルにまたがる認可漏れ、特定の状態遷移でだけ起きる問題は、単純なルールでは拾いにくいことがあります。

Claude Securityの差分は、コードをセキュリティ研究者のように読む、という方向にあります。Anthropicは、データフローを追い、コンポーネントの相互作用を理解し、検出結果を多段階で検証すると説明しています。これは AIリスクアセスメントのチェックリスト と同じく、AI導入時に「何を任せ、何を人間が確認するか」を分ける必要がある領域です。

| 比較軸 | 従来の静的解析 | Claude Security |

|---|---|---|

| 得意領域 | 既知パターン、依存関係、構文・型、シークレット検出 | 文脈依存の脆弱性、複数ファイルの関係、修正案の生成 |

| 検出の考え方 | ルールやシグネチャに基づく検査 | コード文脈を読んだ推論と検証 |

| 出力 | 警告、場所、ルール名、説明 | 検出詳細、影響、再現手順、推奨修正、パッチ案 |

| 弱点 | 複雑なロジック問題を拾いにくい場合がある | 確率的であり、毎回完全に同じ結果になるとは限らない |

| 導入の見方 | CIや品質ゲートに組み込みやすい | セキュリティレビューや修正triageの補助として使いやすい |

したがって、Claude Securityは既存のSAST、依存関係スキャン、シークレットスキャンをすぐ置き換えるものではありません。現実的には、既存ツールで拾えるものは自動ゲートで守り、Claude Securityでは複雑な認可、データフロー、修正方針の検討を補う、という組み合わせが安全です。

| 比較対象 | 主な役割 | Claude Securityと併用する意味 |

|---|---|---|

| SAST | コード中の既知パターンや危険な実装を継続的に検出する | CIの品質ゲートはSASTで守り、複雑な文脈判断をClaude Securityで補う |

| 依存関係スキャン | ライブラリやパッケージの既知脆弱性を検出する | 既知CVEの管理は専用ツールに任せ、修正影響やコード側の対処検討にClaudeを使う |

| シークレットスキャン | API keyやtokenなどの漏えいを検出する | 漏えい検出は専用ゲートで止め、再発防止や権限整理をClaudeでレビューする |

| GitHub Advanced Security | GitHub上のcode scanning、secret scanning、dependency reviewを統合する | GitHub標準の検出と、Claudeによる文脈理解・修正案提示を分担させる |

| Snyk / Semgrep | ルールベースの継続検査やポリシー運用を行う | 日常の自動検査を維持しながら、判断が難しい検出のtriageをClaudeで補助する |

対象プランと前提条件で注意すべきこと

提供対象は、2026年5月1日時点で少し注意が必要です。Claude Securityの製品ページでは「Claude Enterprise向けPublic Beta」と説明され、FAQでもTeamとMaxは今後とされています。一方、Anthropicの日本語ヘルプセンターでは、Max、Team、Enterpriseプラン向けにPublic Betaで利用可能と説明されています。

このような表記ゆれがある場合、記事や社内資料では「Enterpriseは対象と見てよいが、Max / Teamの利用可否は管理コンソールや契約状況で確認する」と書くのが安全です。特に導入検討では、Claude Code on the Web、GitHub App連携、管理者設定、従量課金やseat条件も合わせて確認する必要があります。

| 確認項目 | 見るべき理由 | 実務アクション |

|---|---|---|

| プラン | 公式ページ間で対象プランの表記が揺れている | 管理コンソールでClaude Securityの有効化可否を確認する |

| GitHub連携 | 現在確認できる範囲ではGitHubリポジトリが対象 | Anthropic GitHub Appの権限範囲を最小限にする |

| 対象コード | 第三者所有コードのスキャンは禁止されている | 自社または権利を持つリポジトリだけを対象にする |

| ZDR | ゼロデータ保持ではないと案内されている | 機密度の高いコードや規制対象データの扱いを先に確認する |

| 人間レビュー | Claudeは誤る可能性がある | 修正PRは通常のコードレビュー、テスト、CIを通す |

AIによるコードレビューや修正提案は便利ですが、権限設計を曖昧にしたまま広げると、検出結果、パッチ案、コードアクセスの扱いが不透明になります。Claude Codeを開発業務に入れる場合は、Claude CodeとClaude Coworkの違い や Claude Code Routines のような自動化の考え方と合わせて、誰がどのリポジトリに対して何を実行できるかを決めておくべきです。

企業での使い方と導入判断

Claude Securityを企業で使うなら、最初から全リポジトリを対象にするより、重要度とレビュー体制が明確な範囲から始める方が現実的です。たとえば、外部公開API、認証・認可、決済、個人情報処理、管理画面、ファイルアップロードなど、脆弱性が出たときの影響が大きい領域に絞って試します。

- 対象リポジトリとディレクトリを決め、Claude Securityに必要な最小権限だけを付与する。

- 最初のスキャンでは、検出数よりも重大度、再現可能性、修正案の妥当性を見る。

- 検出結果をSlack、Jira、Markdown、CSVなど既存の運用に流し、triageの責任者を決める。

- 提案パッチはClaude Codeのセッションで検討し、通常のPRレビュー、テスト、CIを必ず通す。

- 却下した検出には理由を残し、次回スキャンや監査で同じ議論を繰り返さないようにする。

導入判断では、「何件見つかるか」だけをKPIにすると失敗しやすくなります。見るべきなのは、既存ツールで見落としていた重大な論理バグを見つけられるか、誤検知のtriage時間を減らせるか、修正PRまでのリードタイムを短縮できるかです。AIエージェントを業務に入れる場合は、AIエージェント評価の設計 と同じように、実務の評価指標を先に決めてから使う方が判断しやすくなります。

よくある質問

Claude Securityとは何ですか?

Claude Securityは、Claude.aiとClaude Code on the Webに組み込まれたセキュリティスキャン機能です。コードベースを読み、脆弱性を検出し、検出結果を検証し、人間がレビューできるパッチ案を提示します。

Claude Securityは誰が使えますか?

2026年5月1日時点では、公式製品ページではClaude Enterprise向けPublic Betaと案内されています。一方、日本語ヘルプではMax、Team、Enterprise向けとも書かれているため、実際の利用可否は管理コンソールや契約状況で確認してください。

Claude SecurityはGitHub以外のリポジトリもスキャンできますか?

Anthropicのヘルプでは、現在はGitHubでホストされているリポジトリのみをスキャンできると案内されています。GitHub Enterprise Serverや他のコードホスティング環境を使っている場合は、最新の対応状況を個別に確認する必要があります。

Claude Securityの料金はいくらですか?

2026年5月1日時点で、Claude Securityの単体料金は公開情報だけでは確認できません。利用可否、従量課金、seat条件は、Claudeの契約プラン、Enterprise設定、管理コンソールの表示で確認する必要があります。

Claude Securityの提案パッチは自動で適用してよいですか?

いいえ。Claudeは誤る可能性があるため、提案パッチは必ず人間がレビューし、テストとCIを通してから扱うべきです。重要システムでは、セキュリティ担当者と開発者の両方で確認する運用が必要です。

従来のSASTや依存関係スキャンは不要になりますか?

不要にはなりません。Claude Securityは複雑な文脈依存の脆弱性や修正案の検討に強みがありますが、既知パターン、依存関係、シークレット、CIゲートは既存ツールで継続する方が安全です。

機密コードを扱うときの注意点は何ですか?

Anthropicのヘルプでは、Claude Securityはゼロデータ保持ではないと案内されています。機密度の高いコード、規制対象データ、顧客固有情報を含むリポジトリでは、契約、データ保持、アクセス権限、監査ログを確認してから有効化してください。