Google Workspaceで共有ドライブの外部共有をどこまで許可するか

「共有ドライブの外部共有、全部禁止にしたら営業から苦情が来た」――Google Workspaceの管理者なら、一度はこの板挟みを経験したことがあるのではないでしょうか。

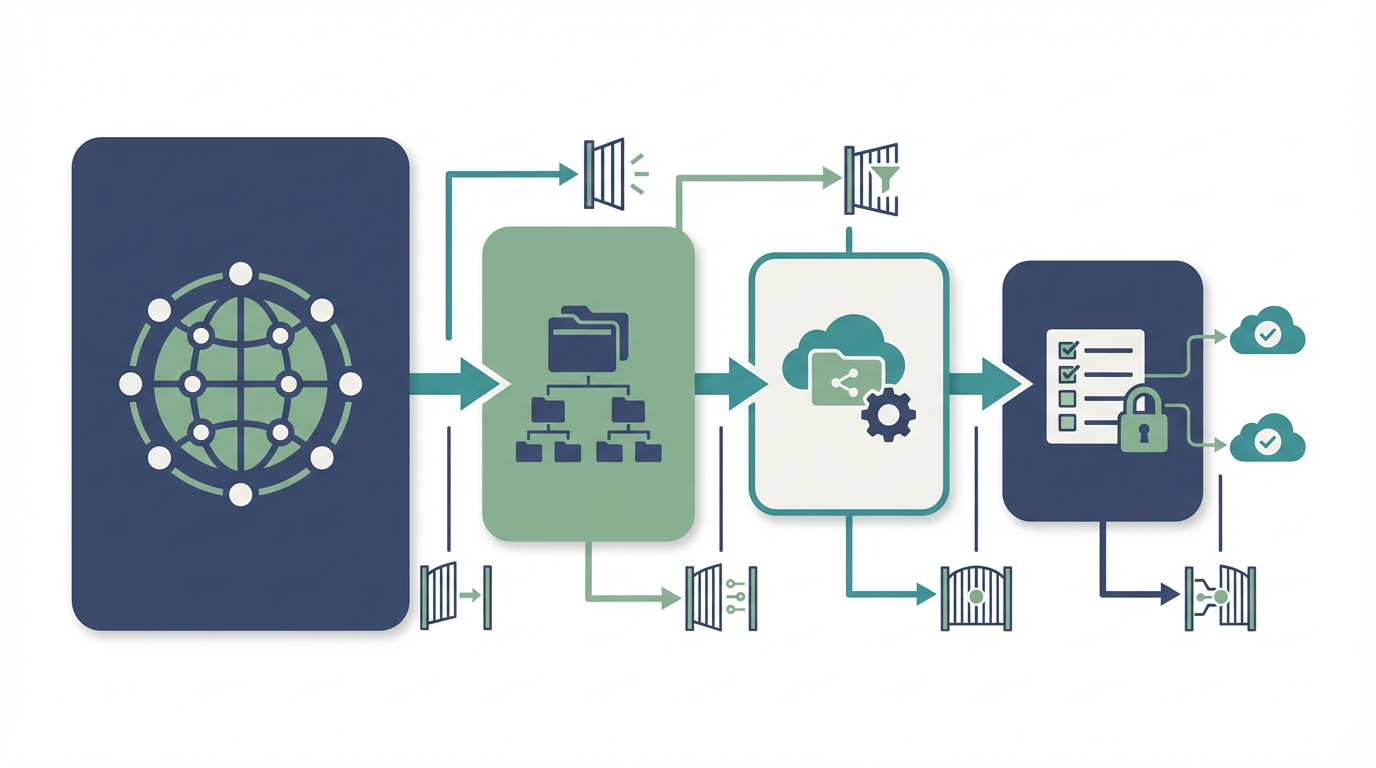

共有ドライブの外部共有設定は、管理コンソールの組織全体ポリシーから共有ドライブ個別の設定まで、複数の層が重なって動いています。公式ヘルプを読んでも「結局どこをどう設定すれば、この共有ドライブだけ社外に共有できるのか」がすぐにはわかりません。この記事では、外部共有制御の4層構造を整理し、管理者が取るべき設計判断を具体的に解説します。

本記事のポイント

- 共有ドライブの外部共有は「組織全体→OU→共有ドライブ個別→ドメイン許可リスト」の4層で制御され、上位の制限を下位で緩めることはできない

- 全社一律で外部共有を禁止すると業務が止まるため、特定の共有ドライブだけ許可する設計が現実的な落としどころになる

- ドメイン許可リストを使えば「特定の取引先ドメインにだけ共有を許可」という運用が可能で、情報漏洩リスクと業務効率を両立できる

外部共有制御の4層構造を理解する

Google Workspaceの共有ドライブにおける外部共有制御は、1つの設定画面で完結しません。以下の4つの層が上から順に適用され、上位の制限は下位で緩めることができないという原則があります。この構造を理解しないまま設定をいじると、意図しない結果になります。

第1層:組織全体の共有設定

管理コンソールの「アプリ → Google Workspace → ドライブとドキュメント → 共有設定」で設定します。ここで「組織外のユーザーとの共有」を無効にすると、組織内のすべてのユーザーが、マイドライブ・共有ドライブを問わず、社外の誰ともファイルを共有できなくなります。これが最も強い制限であり、下位の設定でこの制限を解除することはできません。

第2層:組織部門(OU)単位の設定

組織部門(OU)を分けている場合、OU単位で共有設定を上書きできます。たとえば「営業部OUだけ外部共有を許可し、それ以外のOUは禁止」といった設定が可能です。ただし、第1層で外部共有が禁止されていれば、OU単位で許可しても無効です。OUの設定は第1層の範囲内でしか動きません。

第3層:共有ドライブ個別の設定

各共有ドライブには、管理者(マネージャー権限者)が設定できる共有オプションがあります。「このドライブのメンバー以外のユーザーにアクセスを許可するか」「組織外のユーザーの追加を許可するか」といった設定項目です。第1層・第2層で外部共有が許可されていても、共有ドライブ側で「組織外不可」に設定されていれば、その共有ドライブでは外部共有できません。

第4層:ドメイン許可リスト(ターゲットオーディエンス)

管理コンソールでは、外部共有を許可するドメインを明示的にリスト化できます。この設定を使うと、「外部共有は許可するが、取引先のドメイン(例: partner-corp.co.jp)にだけ共有を許可する」という制御が実現します。不特定のGmailアカウント(@gmail.com)への共有を防ぎつつ、業務上必要な取引先とだけファイルを共有できる設計です。

管理者が直面する典型的な判断パターン

4層構造を理解したうえで、実務で管理者が迷いやすいパターンを整理します。

パターン1:全社で外部共有を完全禁止したい

第1層で「組織外のユーザーとの共有」を無効にすれば完了です。最もシンプルですが、営業や法務が社外の取引先とファイルをやり取りする業務フローがある場合、別の共有手段(メール添付、外部ストレージ)に逃げることになります。結果として、管理者が把握できない経路でファイルが流出するリスクがかえって高まるケースがあります。

パターン2:基本は禁止、特定部門だけ許可

第1層で外部共有を許可しつつ、第2層のOU設定でほとんどのOUを「外部禁止」にし、営業部や事業開発部のOUだけ「外部許可」にする方法です。OUベースの制御は組織図に沿った設計が前提なので、部門横断プロジェクトが多い組織ではOUの切り方と実態が合わなくなりがちです。

パターン3:基本は禁止、特定の共有ドライブだけ許可

これが最も柔軟で実務的なパターンです。第1層で外部共有を許可しつつ、第3層の共有ドライブ個別設定でデフォルトを「組織外不可」にし、外部とやり取りが必要な共有ドライブだけ「組織外を許可」に変更します。さらに第4層のドメイン許可リストで共有先ドメインを制限すれば、「この共有ドライブからは、この取引先にだけ共有できる」という細かい制御が実現します。

パターン4:外部共有は許可するが、リンク共有は禁止

見落とされやすいポイントとして、「外部共有の許可」と「リンク共有の許可」は別の設定です。外部ユーザーをメールアドレスで招待する共有は許可しつつ、「リンクを知っている全員」という不特定共有だけを禁止することも可能です。情報漏洩リスクの観点では、リンク共有の制限は外部共有以上に重要な場合があります。

設計時に押さえておくべきポイント

「上位の制限は下位で緩められない」原則を全員に伝える

この原則を知らない現場担当者は、共有ドライブの設定を変えたのに外部共有できないと混乱します。管理者は、どの層でどの制限がかかっているかを社内に明示しておくことが、問い合わせ対応の削減につながります。

共有ドライブの命名規則で用途を見える化する

外部共有を許可する共有ドライブには、名前に「[外部共有可]」や「EXT-」などの接頭辞をつけておくと、メンバーが「この共有ドライブでは外部に共有してよい」と判断できます。命名規則がないと、どの共有ドライブが外部共有可なのかをいちいち設定画面で確認する必要があり、運用が回りません。

定期的な監査ログの確認を組み込む

外部共有を許可した共有ドライブでは、定期的にDrive監査ログを確認し、意図しないドメインへの共有が発生していないかをチェックすることが重要です。ドメイン許可リストで制限していても、許可リストに含まれるドメインの担当者が退職したり、取引が終了したりするケースは日常的に発生します。共有権限に期限を設定する運用と組み合わせることで、放置される共有を減らせます。

よくある質問

共有ドライブとマイドライブで外部共有の設定は別ですか?

第1層の組織全体設定は、マイドライブと共有ドライブの両方に適用されます。ただし、第3層の個別設定は共有ドライブ固有の仕組みです。マイドライブの外部共有は第1層と第2層(OU)で制御され、共有ドライブはさらに第3層と第4層が加わる形になります。

外部ユーザーに「閲覧者」権限だけ与えて編集させない設定は可能ですか?

可能です。共有ドライブのメンバー追加時に「閲覧者」権限を指定すれば、ファイルの閲覧とダウンロードだけを許可できます。さらに、ファイル単位で「ダウンロード・印刷・コピーを禁止」するオプションも設定できます。

ドメイン許可リストはどのプランで使えますか?

ドメイン許可リスト(信頼できるドメイン設定)はすべてのGoogle Workspaceプランで利用可能です。Enterprise以上ではより詳細な信頼ルールを設定できますが、基本的なドメイン制限はStarterからでも使えます。

外部共有設定を変更すると、既存の共有はどうなりますか?

外部共有を禁止に変更した場合、既存の外部共有は即座に無効になります。外部ユーザーはファイルにアクセスできなくなります。この動作は不可逆的ではなく、再度許可にすれば外部ユーザーのアクセスも復活しますが、通知は送信されないため、外部ユーザーには別途連絡が必要です。

関連ページと関連記事

共有ドライブの外部共有と密接に関連するDrive監査ログの見方もあわせてご確認ください。マイドライブから共有ドライブへの移行を検討している場合は移行手順と権限の落とし穴が参考になります。共有リンク運用全般のリスクについては共有リンク運用の落とし穴で整理しています。

共有ドライブの外部共有設計でお困りですか?

組織の業務フローに合った外部共有ポリシーの設計を支援しています。現在の設定状況を診断し、セキュリティと利便性を両立する構成をご提案します。