AIエージェント ガバナンスとは?権限、監査ログ、承認フローの設計を整理する

AIエージェントが本当に怖いのは、答えが間違うことだけではありません。社内ファイル、CRM、チャット、ドライブのような実データに接続し、下書きだけでなく更新や送信まで行えるようになると、事故の形そのものが変わります。

結論を先に言うと、AIエージェントのガバナンスは「使うか禁止するか」の二択ではありません。何を読めるか、何を書けるか、どこで人が止めるかを設計することが本質です。CoEの考え方 や PoC設計 とセットで考えると整理しやすくなります。

本記事のポイント

- AIエージェントのガバナンスは、利用可否ではなく、権限、接続先、記録、承認の設計です。

- 読み取りと書き込みを同じ強さで許可すると事故が起きやすく、段階的な権限設計が必要です。

- 監査ログとHuman-in-the-loopを最初から組み込むほど、PoC後の本番移行がスムーズになります。

このページで扱う検索テーマ

関連キーワード

- AIエージェント ガバナンス

- AIガバナンス 権限設計

- AI監査ログ

- AIエージェント 承認フロー

- Agent governance

このページで答える質問

- AIエージェントのガバナンスとは何?

- どこまで権限を与えるべき?

- 監査ログは何を残すべき?

- 人の承認はどこで入れるべき?

AIエージェントのガバナンスは「権限の強さ」と「止める位置」を決める仕事

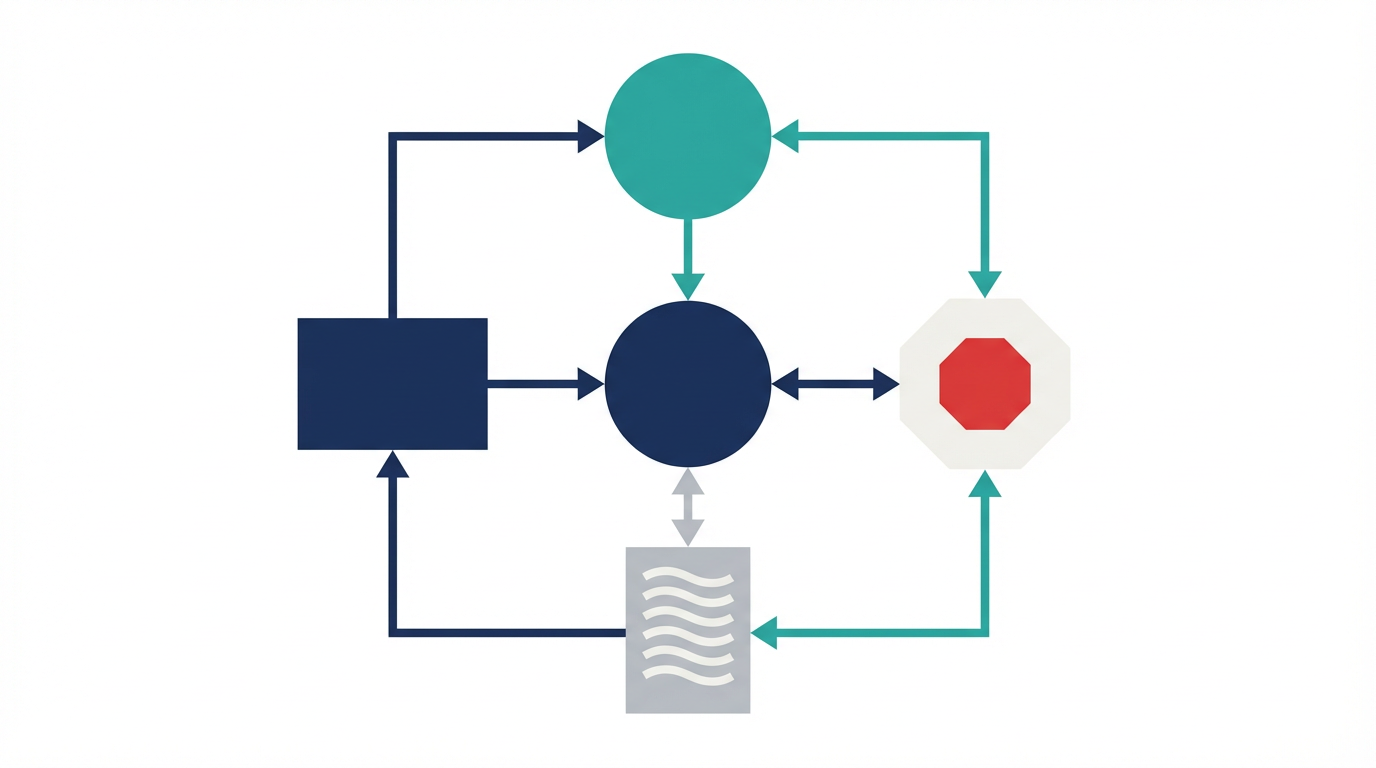

対話型AIでは、誤答や情報漏えいが主な論点でした。AIエージェントではそこに加えて、実行権限、接続先、更新履歴、例外時の停止条件が論点になります。

特に重要なのは、読み取り、提案、更新、送信の4段階を一気に許可しないことです。営業やマーケの現場でAIを使うときも、導入手順 や 運用定着 を見ると、事故が少ないのは段階的な権限設計をしているケースです。

| 統制ポイント | 決めること | 見落としやすい点 |

|---|---|---|

| 権限 | 読むだけか、更新まで許すか | 書き込み権限を安易に広げがち |

| 接続先 | どのSaaSとどの環境をつなぐか | テスト環境と本番環境の分離不足 |

| 記録 | 何をログとして残すか | 入力データと出力だけで満足しがち |

| 承認 | どの操作で人が確認するか | 送信前確認の抜け漏れ |

| 責任分界 | 誰が設計し、誰が運用するか | 利用部門と情シスの役割が曖昧 |

モデル選定だけではガバナンスになりません。接続、権限、記録、承認まで決めて初めて統制になります。

ガバナンスで先に押さえるべき4つの論点

1. 接続先を業務ごとに分ける

CRM、Google Drive、社内ファイル、メールのように、接続先ごとにリスクは違います。全部まとめて一律管理するより、業務単位で接続先を棚卸しして許可範囲を決める方が事故が減ります。

2. 読み取りと書き込みを分ける

AIエージェントは読むだけなら便利でも、更新や送信まで一気に許可するとリスクが跳ね上がります。まずは読み取りと提案まで、本番で慣れてから更新系へ進む方が安全です。

3. 監査ログを成果物単位で残す

誰が、どのデータを基に、どの操作を実行し、最終的に何を保存したかが追えないと、後から原因分析できません。監査ログはモデル内部より、業務上の行為を中心に残す方が有効です。

4. 承認ゲートを操作の直前に置く

レビューを最初にまとめて1回だけ行うより、送信、更新、公開の直前に止める方が実務では効きます。承認は数を増やすことより、事故コストの高い操作の直前に置くことが重要です。

ガバナンス運用で見るべき指標

ガバナンスはルールを作って終わりではありません。逸脱が減っているか、承認が詰まっていないかを継続的に見る必要があります。

| 指標 | 意味 | 見方 |

|---|---|---|

| 権限逸脱件数 | 許可外操作の発生数 | 月次で減っているかを見る |

| 承認差し戻し率 | AI成果物の再確認負荷 | 高すぎるなら運用設計を見直す |

| ログ欠損率 | 追跡不能な処理の割合 | 0に近づけることが重要 |

| 本番停止件数 | 運用中断の頻度 | 停止理由の分類が必要 |

| 例外対応時間 | 事故時の復旧負荷 | ルールが実務に合っているか分かる |

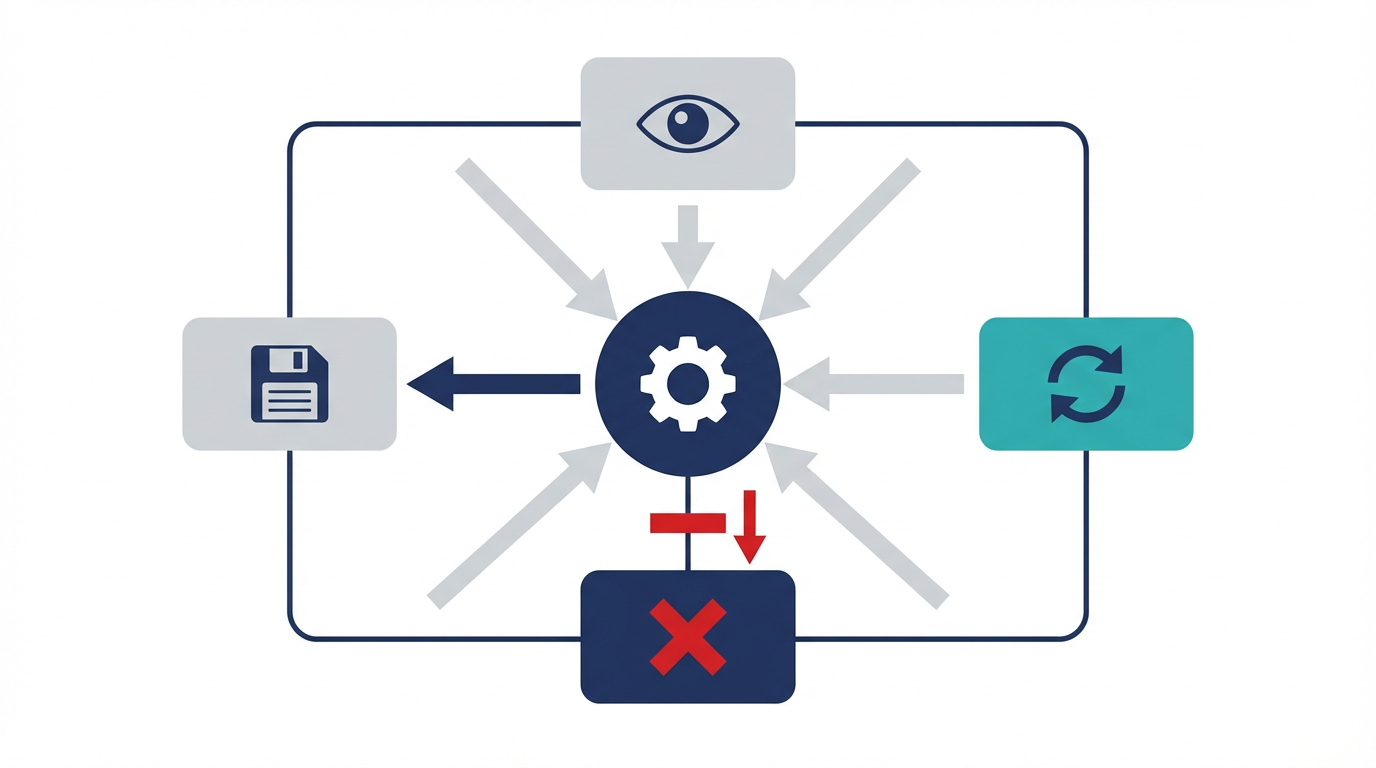

AIエージェント ガバナンスの整え方

ステップ1. 接続先と操作権限を棚卸しする

まずはAIが関わる予定のSaaS、共有ドライブ、ローカルフォルダ、メール送信先を洗い出します。そのうえで、読み取り、下書き、更新、送信の4段階に分けて許可範囲を決めます。

ステップ2. 業務ごとの承認ゲートを定義する

顧客送信、CRM更新、公開コンテンツのように、事故コストが高い操作ではHITLを必須にします。承認者は役職名ではなく、実際に止められる人に寄せると機能しやすくなります。

ステップ3. ログ設計を先に作る

ログには入力データの出所、実行時刻、接続先、操作結果、承認の有無を含めます。後から増やそうとすると欠損期間ができるため、PoC段階から最低限の形式を決めておく方が安全です。

ステップ4. 例外時の停止フローを決める

誤送信、誤更新、誤判定が起きた場合に、誰が止め、誰が復旧し、誰へ共有するかを明文化します。停止フローがないと、小さな事故でも現場がパニックになりやすくなります。

ガバナンス設計で失敗しやすいポイント

モデル選定だけで安心してしまう

安全そうなモデルを選んでも、接続先や権限が広すぎれば事故は起きます。問題はモデル名より運用境界です。

承認フローが重すぎて現場が使わなくなる

すべての操作に同じ承認をかけると利用率が落ちます。事故コストが高い操作に絞ってゲートを置く方が定着しやすくなります。

ログを取っても見返さない

監査ログは保存するだけでは意味がありません。差し戻しや逸脱を定例で確認し、ルールへ戻す運用が必要です。

よくある質問

AIエージェントは全部禁止した方が安全ですか?

一律禁止は短期的には安全でも、現場がシャドー運用に流れることがあります。禁止ではなく、接続先と権限を設計する方が現実的です。

承認は毎回必要ですか?

毎回ではなく、事故コストが高い操作に絞って置く方が機能します。閲覧や下書きと、送信や更新は分けて考えるべきです。

監査ログは何を残すべきですか?

誰が、どのデータを使い、どの操作を行い、何が保存・送信されたかが追えることが重要です。モデル内部の詳細より業務上の証跡が先です。

情シスだけでガバナンスを作れますか?

単独では難しいです。利用部門、セキュリティ、管理職が関わり、実務に沿ったルールにする必要があります。

関連ページと関連記事

ガバナンスは単独のルールではなく、PoC、承認フロー、CoEの体制とつながって初めて機能します。

- AIエージェント時代に求められる管理統制:CoEとは?:ガバナンスを誰が持つかという組織設計を補えます。

- AI運用の承認フローとは?:どこで人が止めるかを実務に落とせます。

- AI導入 PoCとは?:PoC段階から統制を入れる考え方を整理できます。

- Model Context Protocol(MCP)とは?:接続先管理の前提になる考え方を確認できます。

- ミッションクリティカルとは何か?:止めてはいけない業務での統制強度の考え方を補えます。

AIエージェントの権限設計と承認運用を自社向けに整理したい場合

営業、マーケ、バックオフィスでAIエージェントを安全に使うには、ルールを増やすだけでなく、権限とレビュー位置を自社の業務に合わせて設計する必要があります。